ゼロトラストとは「一切を信頼しない」という前提に立ったセキュリティの考え方です。「社内は安全」と捉えていた従来のセキュリティとは異なり、社内ネットワークや社員からのアクセスも含めて安全性を検証するのが特徴です。ゼロトラストの具体的な意味と仕組み、メリットとデメリット、従来との違いを初心者にも分かりやすく解説します。

目次

ゼロトラストとは

ゼロトラストとは「トラスト(信頼)がゼロ」、つまり「一切を信頼しない」という前提で対策を行う、セキュリティの新しい考え方です。2010年にアメリカの調査会社であるフォレスターリサーチ社が提唱し、近年では日本企業にも広がっています。

その基本的な考え方は「Verify and Never Trust(決して信頼せず、必ず確認せよ)」。

社内からのアクセスであっても常にIDやデバイスの認証を要求し、アクセスの安全性を確認します。またアクセスを常に監視し、リスクや異常を検知したら即座に分析・対応するのもゼロトラストの特徴です。

従来型のセキュリティとの違い

| これまで(境界線) | ゼロトラスト | |

|---|---|---|

| 守るべき情報資産は… | 社内にある | 社内外にある |

| 情報資産へのアクセスは… | 社内からのみ | 社内外から |

| 情報資産への脅威は… | 社外に留める | 社内外にある |

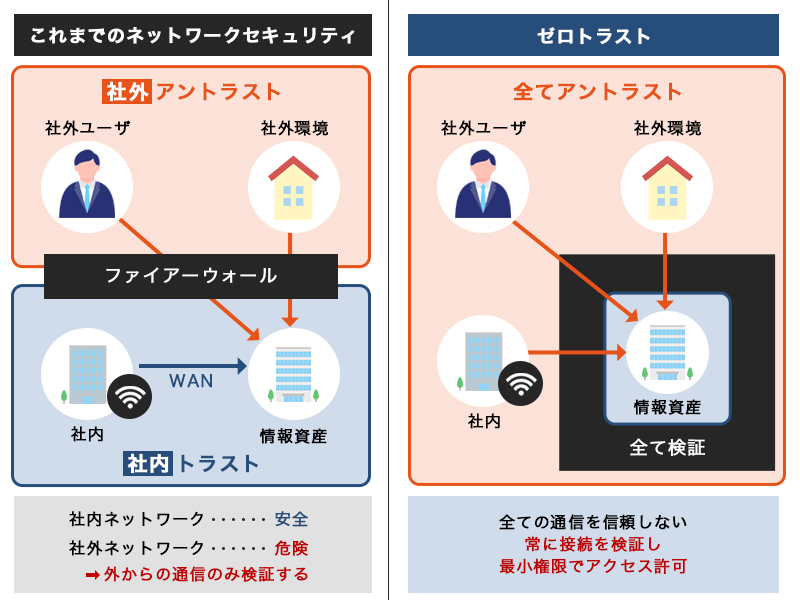

これまでのセキュリティ対策は「境界型セキュリティ」という考え方に基づいていました。この考え方は、「守るべき情報資産は社内にしかない」「情報にアクセスするのは基本的に社内から」「脅威は社外にのみ存在する」の3つを前提にしています。

この前提に立つと「社内は信頼できる(=トラスト)」「社外は信頼できない(=アントラスト)」となるため、社内と社外の境界さえファイヤーウォールで監視すれば、社内の情報資産を守ることができます。そのため、一度社内ネットワークに入った後は認証を求めませんでした。

また、やむを得ず社員が社外からアクセスする時は、VPN等の仮想的な社内ネットワークを使用して対応してきました。

それに対してゼロトラストは、クラウドサービスなど「社外にも守るべき情報資産が存在する」「情報へのアクセスは社内外から」「脅威は社内にも存在する」という前提に立ちます。すると「社内も社外も全てが信頼できない(=アントラスト)」ことになるため、誰が、どこから、どんな情報資産にアクセスをした場合でも、そのアクセスの安全性を検証し監視します。

ゼロトラストが求められる背景

近年、日本でもゼロトラストのセキュリティ対策が求められています。以下のような要因から、従来のような「境界型セキュリティ」ではリスクに対応しきれなくなっているからです。

- クラウドサービスの利用が広がり、情報資産を社外に保管することが増えた

- テレワークが増加し、社外や私物端末からアクセスされる機会が増えた

- 内部からの情報漏洩が多発している

「守るべき情報資産は社内にある」と考える従来の考え方だと、セキュリティ対策が施されるのは主に社内と社外の境界です。しかしそれでは、クラウドサービスという社外にある情報を守ることができません。

実際、境界型のセキュリティ対策しかしていないのにクラウドサービスを使用した結果、「IDとパスワードを入力したら簡単に会社の情報にアクセスできる」という状態になっている企業は少なくありません。このような体制では情報漏洩のリスクが高いです。

テレワークで私物のパソコンやスマホから情報にアクセスする機会が増えたのも、従来型のセキュリティでは不十分になった一因です。社外からのアクセスはVPNでも一定対応することができますが、アクセスが増えると通信速度が落ちるなどの課題が残ります。

また昨今の情報漏洩も、セキュリティ体制の見直しが求められる大きな理由です。外部からのサイバー攻撃だけでなく、内部不正、退職者の持ち出し、ヒューマンエラーなど内部から情報が流出する事件が多発しています。ゼロトラストでは内部ネットワークでも信頼せずに監視するため、情報漏洩の発生リスクが下げられます。また内部に侵入しても取得できる情報が限られているため、万が一の時にも漏洩する情報量を最低限に抑えられます。

日本でも導入が進んでいる

ゼロトラストという考え方は2010年から提唱されているため、既に多くの企業で導入されています。例えばGoogleでは「Google の全従業員が VPN を使用せずに、信頼できないネットワークを介して問題なく働けるようにすることを目指します」という目標を掲げ、その取り組みについてサイトで紹介しています。

日本でも、通信業、製造業、金融業など様々な業界でゼロトラストの導入が進んでいます。大企業はもちろん、数十名~数百名程度の会社でも導入が始まっています。

ゼロトラストのメリット・デメリット

クラウドサービス利用やテレワークの増加、さらに情報漏洩の事件などにより注目が高まっているゼロトラスト。導入の必要性を検討し、また社内の理解を得るためにも、メリットとデメリットを確認しておきましょう。

【メリット】

- セキュリティレベルが大きく上がる

- 場所や時間を問わずに仕事ができる

- クラウドサービスも安心して利用することができる

【デメリット】

- セキュリティ対策にかかるコスト(費用・工数)が増える

- 社員が業務を行う上での利便性が下がることもある

ゼロトラストを導入すると、全アクセスの安全性を確認し監視することになります。そのため社外からのアクセスでも安全性を担保することができますし、社外であるクラウドサービスも安心して使うことができます。

他方で、全てのアクセスを監視することになるため、セキュリティシステムの利用料は増えますし、監視や分析にかかる工数もかさみます。また社内にいてもセキュリティ認証を求められるようになるため、社員が日常業務を行う時に「面倒くさい」と感じるシーンも出てくるでしょう。

クラウド環境を利用する際には、保管しているデータ(情報)を様々なリスクから守るセキュリティ対策が必要です。 ここではクラウドサービス利用時の3つのリスクと企業が取るべき7つの対策、さらにサービス事業者の選び方を分かりやすく解説しています。 クラウドセキュリティとは クラウドセキュリティとは、クラウドコンピューティングに関わるインフラストラクチャーやアプリケーション、データを保護するための対策全般の…

ゼロトラストの仕組み

ゼロトラストでは「社内は信頼できる」「社外は信頼できない」という考えを捨て、情報資産へのあらゆるアクセスを検証・監視します。一度認証したアクセスであっても信頼し続けるのではなく、都度ユーザ認証やアクセス監視を行います。

実現のための7つの要件

ゼロトラストを提唱したフォレスターリサーチ社のフレームワークでは、ゼロトラストの要件として以下の7つを挙げています。この7つを満たせていれば、ゼロトラストが実現できているといえるでしょう。

要件1. ネットワーク・セキュリティ

要件2. デバイス・セキュリティ

要件3. アイデンティティ・セキュリティ

要件4. ワークロード・セキュリティ

要件5. データ・セキュリティ

要件6. 可視化と分析

要件7. 自動化

要件1. ネットワーク・セキュリティ

「社内であっても信頼できない」という考え方に立ち、社内ネットワークからのアクセスも端末ごとに認証を求め、セキュリティをチェックします。これにより、既にマルウエアに感染した社内の端末からのアクセスであっても異常な通信を排除することで情報を守ります。また誰がどこにアクセスするかを制御することで、内部不正などによる情報流出や外部からの不正アクセスを防ぎましょう。

要件2. デバイス・セキュリティ

社員が利用する端末を管理し、不審な端末からのアクセスは拒否します。マルウェア感染の検知やOSバージョンアップの管理を徹底するなど端末の状態まで管理し、モバイル端末などを識別しより厳重な対策を取ることで、高いセキュリティレベルを維持しましょう。

要件3. アイデンティティ・セキュリティ

アイデンティティ・セキュリティとはユーザアカウントやID・PWに対するセキュリティ対策のことです。一度認証したアカウントだからといって信頼し続けるのではなく、継続して認証を求めます。また「ログインIDやパスワードの定期的な変更を義務づける」「アカウントに付与する権限を最小限にとどめる」といった対策も考えられます。

要件4. ワークロード・セキュリティ

ワークロード・セキュリティでは、クラウドサービスの利用など含めたシステム全体を可視化します。必要に応じて制限をかけることによって、「社員が勝手に契約したクラウドサービスから情報が流出した」といった事故を防ぎましょう。

要件5. データ・セキュリティ

データそのものに対してもセキュリティを施します。ツールを使って機密情報の保護・監視や流出防止をすることに加えて、社内での教育でセキュリティ意識を高めることも有効です。

要件6. 可視化と分析

セキュリティの状態を可視化し、攻撃を受けた時にすぐに察知、即座に分析・対応ができる体制が求められます。ただし最近はサイバー攻撃も多様化・高度化しており完全に社内で対応するのは難しいため、常時監視をしてくれる外部企業に監視や分析・対応を委託するケースも多いです。

要件7. 自動化

要件の1~6でも紹介したように、ゼロトラストでは従来よりも多くの監視や運用業務が発生します。ワークフローや復旧アクションを自動化しておくことで効率的に運用を行い、また問題が起きた時には即座に対応できるインシデントに強いセキュリティ体制を実現します。

ゼロトラスト導入のポイント・注意点

クラウドサービスの利用やリモートワークが増えている今、日本でもゼロトラストへの移行は避けられません。しかしゼロトラストを導入すると日常業務での利便性が下がることもあるため、社員の協力が得られにくいケースもあるようです。

そうならないためにも、導入時には以下に留意するようにしましょう。

- 社員のセキュリティ意識とシステム理解の向上を図る

- 業務の効率性や利便性を下げない運用体制を作る

- 運用開始時の問い合わせに備え、サポートの体制を整えておく

社員の協力を得てセキュリティシステムを適切に利用してもらうためにも、社員の理解を得ることが重要です。ゼロトラストの導入によって認証が増えるなど不便なシーンはありますが、「テレワークがしやすくなる」など社員の働きやすさにも繋がっていることを伝えるようにしましょう。

また運用体制の設計時には、業務の効率性や利便性を損なわないよう最大限の注意を払うことも重要です。許容範囲を超えてしまうと、どれほどセキュリティの重要さを伝えても、協力は得られないでしょう。

まとめ

今回紹介したように、ゼロトラストでは従来よりも多くの箇所にセキュリティ対策を施すことになります。またアクセスの監視や分析にかかる工数も増えるため、セキュリティ費用は高くなります。

しかし情報漏洩が起きると、それによる損害や賠償はセキュリティ費用を大きく上回ります。実際に、退職者による情報持ち出しが訴訟や刑事事件に繋がるケースも起こっています。

今こそ「社内だから信頼できる」と考えることなく、ゼロトラストの考え方に基づくセキュリティが求められています。