これまでVPNは、セキュアに社内ネットワークへ接続する手段として広く活用されてきました。昨今ではリモートワークでVPNを利用する機会も急増しています。

一方で、そのVPNの脆弱性がサイバー攻撃の対象となるケースが多いことはご存知でしょうか。本記事では、なぜVPNの脆弱性が狙われるかやVPNの脆弱性がどういったものか、VPNが狙われた事例、VPNの脆弱性に関するセキュリティリスクを軽減する方法を解説します。

VPNを利用する企業にとって、脆弱性への対策は不可欠です。本記事を読めば自社にどのようなリスクがあり、どういった対策をするべきかを理解できます。

目次

なぜVPNの脆弱性が狙われるのか

テレビや新聞で話題になっている大規模なサイバー攻撃が、VPNの脆弱性を狙ったものであるケースが少なくありません。サイバー攻撃の対象は、大企業に限らず中小企業や個人も含まれます。

それでは、なぜVPNの脆弱性が狙われるのでしょうか。以下、主な理由をひとつずつみていきましょう。

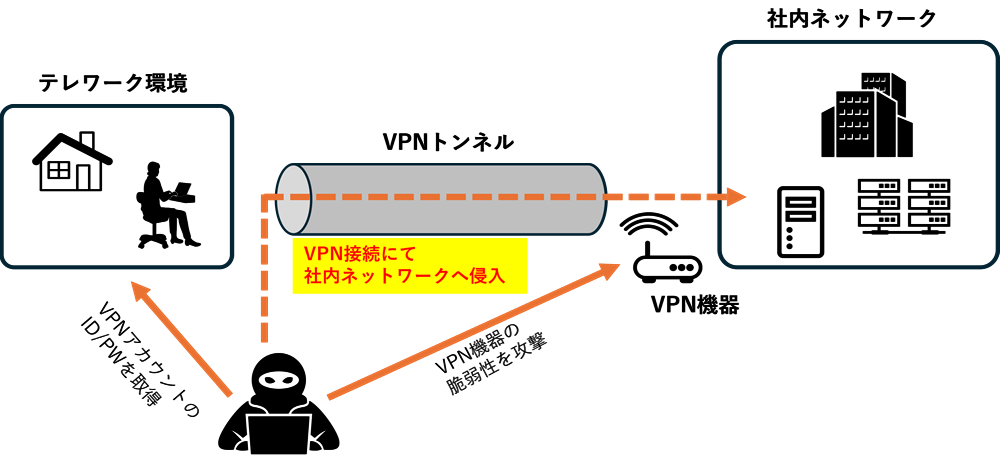

一度VPNへの接続が許可されれば社内ネットワークへ簡単にアクセスできるため

一度でもVPN機器などへの攻撃が成功してしまえば、攻撃者はいつでも簡単に社内ネットワークのさまざまなリソースへアクセスできます。2回目・3回目の侵入をおこなうたびに、新たな攻撃を繰り返す必要はありません。そのため攻撃者からみると、VPN経由での侵入はコストパフォーマンスが高いわけです。

リモートワークの普及などによってVPN利用者が急増したため

コロナの影響などでリモートワークが普及し、VPN利用者が急激に増加しました。その一方で全ての利用者がセキュリティのリスクをきちんと意識し、VPNのID・パスワードを適切に管理しているとはいえません。

なかにはセキュリティの意識が低く、あやしいメールに記載されたURLへ躊躇なくアクセスしてしまう利用者もいます。その結果、ウイルスに感染したりVPNアカウントのID・パスワードを盗まれたりしてしまうといったケースも少なくないのです。

サイバー攻撃自体が高度化・巧妙化しているため

サイバー攻撃の手法が高度化・巧妙化しているのは否めません。以前はウイルスへ感染させるというシンプルな手口が一般的でした。

昨今では標的型攻撃やビジネスメール詐欺、ランサムウェア攻撃などより複雑で防御が難しい種類のサイバー攻撃が増加しています。企業は、これら攻撃を防ぐのが難しくなっているのです。

VPNが抱える主な脆弱性とは?

VPNが狙われる原因を見てきました。それでは、実際にVPNのどのような脆弱性が狙われるのでしょうか。以下、主な脆弱性を解説します。

- VPN機器の脆弱性が放置される

- ウイルス感染した端末による接続

- VPNの設定ミスに気付かない

- VPNアカウント情報(ID/パスワード)の漏えい

- 一度内部へ侵入されると防御が困難になってしまう

VPN機器の脆弱性が放置される

VPN機器に対してセキュリティパッチが未適用のまま、攻撃されるケースは少なくありません。

反対に攻撃者は最新のセキュリティ情報に気を配っています。攻撃対象のネットワークを適宜スキャンし、重大なセキュリティホールが放置されていれば見逃さないのです。

誰もが知るような大企業がセキュリティパッチ適用の遅れが原因で攻撃を許し、莫大な被害が生じたという事例もあります。

ウイルス感染した端末による接続

リモートワークが普及し、従業員が外部から社内ネットワークへアクセスする機会が増えています。VPN経由で社内ネットワークへ接続する際、仮に従業員の端末がウイルスに感染していれば社内の端末へ拡散してしまうのです。そのウイルスが昨今脅威を奮っているランサムウェアであれば、社内端末内のデータが暗号化されアクセスできなくなります。

VPN接続を許可する端末に関して、企業が明確なポリシーを定めていなければ、従業員は自端末でVPNへアクセスすることもあるでしょう。セキュリティソフトを搭載していないPCなど、ウイルス感染しやすい端末がVPN経由で社内へアクセスすることも十分に考えられます。

VPNの設定ミスに気付かない

VPNの設定ミスに気付かず放置され、サイバー攻撃を防げないケースも多いです。たとえば管理画面へログインするためのID・パスワードが初期設定のままなら、攻撃者に見破られる可能性が高いでしょう。その結果、簡単に管理画面へアクセスされ、VPN経由での侵入を許すことになるのです。

VPNアカウント情報(ID/パスワード)の漏えい

従業員のVPNアカウント情報(ID/パスワード)が漏えいし、VPNから社内ネットワークへ侵入されてしまうケースもあります。攻撃者がアカウント情報を入手すれば、特別なことをせず簡単にVPNへアクセスできてしまうのです。

フィッシング攻撃などでID・パスワードが窃取され、ダークウェブ上で売買される例も報告されています。攻撃者がそれを購入し、攻撃の手段とすることも考えられるのです。

一度内部へ侵入されると防御が困難になってしまう

VPNでは一旦内部へ侵入すれば、攻撃者は盗んだアカウントなどで自由に社内リソースへアクセスできます。そのアカウントの権限内であれば、機密情報を盗んだり、データを改ざん・削除したりすることも可能です。

アカウントの権限次第では、重要なシステムへアクセスされてしまうことも考えられます。それでも従業員用のVPNアカウントを使っているのは変わりないので、それが攻撃であると見分けるのは困難です。

こういったリスクを軽減するにはアクセス権限を適切に管理し、不自然なアクセスをいち早く検知できる監視体制を整えることが求められます。

VPNの脆弱性を狙ったサイバー攻撃が増えている

昨今のサイバー攻撃で、特によく使われているのがランサムウェアです。ランサムウェアによる攻撃では対象サーバーのデータを暗号化し、復元する代わりに高額な身代金(ランサム/ransom)を要求します。

トレンドマイクロの調査※1によると、2025年上半期に公表された247件のインシデントのうち、第2位のランサムウェアが42件だったとのことです。ちなみに第1位の不正アクセス(145件)は、被害の詳細が不明であることが多いとしています。不正アクセスを除けば、公表されたインシデントのうち、最も多いのがランサムウェアであるということです。

※1「2025年上半期の国内セキュリティインシデントを振り返る」

また警察庁の統計※2によれば、ランサムウェアの感染経路は約6割がVPN機器だったとのことです。VPN機器が感染経路として圧倒的に多い状況は、2024年に警察庁が公開したデータでも変わりません。(ランサムウェアの感染経路のうち、50%超がVPN機器であったと報告されている)

※2

「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」

「令和6年におけるサイバー空間をめぐる脅威の情勢等について」

こういったデータをみても、昨今では企業のネットワークにおいてVPN機器が重大なセキュリティホールとなっていることがわかるでしょう。

VPNが狙われたサイバー攻撃の事例

ここでは企業のVPNが狙われ、大きな被害が発生したサイバー攻撃の事例を見ていきましょう。サイバー攻撃によって莫大な被害が出ていること、企業側のセキュリティ意識が低いことが原因になっているケースが多いことがわかります。

【2020年11月】旧型VPN装置への攻撃で最大39万件の個人情報が流出

2020年11月、株式会社カプコンはランサムウェアによる不正アクセス攻撃を受け、最大39万人にも及ぶ個人情報が漏えいしたと公表しました。この攻撃では、売上情報や開発資料などの内部資料も流出したとのことです。

カプコンを襲ったランサムウェアは、当時世界中で猛威を振るっていた「二重脅迫型」ランサムウェアでした。通常のランサムウェアはサーバーなどのデータを暗号化したうえで、復元する代わりに身代金を請求します。カプコンは身代金1,100万ドル(当時のレートで約11.5億円)を払わなければ、盗んだデータを公開すると二重で脅迫されていました。

カプコンの調査によれば、攻撃を受けたのは北米現地法人が保有していた予備の旧型VPN機器だったとのことです。このVPN機器から、カプコンの社内ネットワークへ不正侵入されていました。

同法人は攻撃を受けた時点で新型VPN機器を導入していましたが、緊急避難用として旧型VPN機器が1台だけ残存していたとのことです。

【2024年2月】ランサムウェア感染によるシステム停止で復旧までに3ヵ月

2024年2月、スーパーマーケットを運営する株式会社イスミのシステムが、ランサムウェア攻撃を受けました。この攻撃により最大780万件の個人情報が漏えいしたとのことです。

また攻撃によって同社のシステムが停止し、発注などの商品管理業務ができない状態になりました。復旧までに、同社は約3ヵ月を要しています。

外部専門機関の調査によれば、この攻撃では同社が運用するVPN機器の脆弱性が狙われていたとのことです。このVPN機器から同社ネットワークへ侵入し、サーバーデータが暗号化されていました。

【2024年5月】ランサムウェア攻撃により最大4万人分の患者情報などが流出

2024年5月、岡山県精神科医療センターはランサムウェア攻撃を受け、最大4万人分の患者情報などが流出しました。本件もまた、攻撃の対象となったのはVPN機器です。

本事件の調査委員会が公開した報告書によれば、同センターのセキュリティ意識が低かったことがまとめられています。

攻撃対象となったVPN機器は脆弱性が放置されていただけでなく、推測されやすいID・パスワードの使い回しも確認されたとのことです。同センターの関係者は「VPNを使っていれば、閉域網なので安心という認識だった。」と語っています。「接続元IPアドレス制限なども議題に上がらなかった」とのことです。

【2025年9月】ランサムウェア攻撃によるシステム停止で売上の大幅減少

2025年9月、ビール最大手のアサヒグループホールディングスが、ランサムウェアによる大規模なサーバー攻撃を受けました。この攻撃によりグループ全体のシステムが混乱し、受注や配送管理など複数の業務が停止に追い込まれます。

その結果、同社は国内の生産や物流を一時的に停止せざるを得なくなり、2025年10月の主要事業売上が前年同月比で20~40%の減少となりました。本記事を執筆している2026年1月時点でも、システムは完全に復旧していません。完全復旧の予定は、2026年2月とのことです。

同社は調査の結果として、拠点に設置されたネットワーク機器経由で社内ネットワークへ侵入されたと報告しました。ただ同社は、攻撃対象の機器が具体的に何だったかまでは言及していません。

しかし再発防止の対策として、同社は社内ネットワークへリモート接続するためのVPNの使用を停止すると発表しました。このことから、VPN経由で社内へ侵入されたことが推測されます。

VPNの脆弱性に関するセキュリティリスクを軽減する方法

VPNの脆弱性に関して、きちんと対策をすればセキュリティリスクを大幅に軽減可能です。以下、具体的にどのような対策が有効か見ていきましょう。

よりセキュリティレベルの高いVPNサービスを採用

一口にVPNといっても、インターネット上で安価に構築できるタイプから、閉域網を使うセキュリティ性の高い種類まで存在します。

VPNを導入する際は、自社のセキュリティ要件にあった種類を選びましょう。たとえば「インターネットVPN」は、インターネット上で使えて安価な一方で、ほかのVPNに比べセキュリティ性は劣ります。

一方で閉域網を使う「IP-VPN」は費用が高くなりますが、インターネットVPNに比べセキュリティレベルが高いです。その分、サイバー攻撃による被害を受けるリスクが軽減されます。

FortinetがSSL-VPNの技術サポートを2026年5月に終了

UTM開発・製造の世界的な最大手であるFortinet社は、SSL-VPNの技術サポートを2026年5月に終了すると発表しています。

SSL-VPNは数多くの脆弱性が発見されており、頻繁にサイバー攻撃の対象となっていました。そのため世界的にもSSL-VPNは非推奨とされる傾向にあります。

FortinetのSSL-VPNが技術サポートを終了。その背景と代替案を紹介

リモートワークなどで用いられることが多いFortinet社のSSL-VPNに関して、その技術サポートが終了するという発表が話題となっています。 実際、このSSL-VPNを使用している企業は、どこかのタイミングで必ず代替する必要が出てきますので、早い段階で対策検討を開始しないといけません。 本記事では、そんなFortinetのSSL-VPNの技術サポートが終了となる背景や、その代替案について紹介しま…

VPN機器の管理を徹底

サイバー攻撃のリスクを軽減するには、VPN機器の管理を徹底することが不可欠です。以下のような対応はネットワーク機器を扱う際の基本ですが、徹底されていないことが少なくありません。

- 自社が利用しているVPN機器を常に最新の状態に保つ

- 機器ベンダーやJPCERT/CCなどの組織が公開するセキュリティ情報をチェックする

- 脆弱性が発見された際は、ベンダーが公開したパッチを速やかに適用するか推奨される対策をおこなう

- VPN機器の利用を開始する際は、必ず認証情報を初期設定の状態から変更する

- 推測されにくい複雑なパスワードを利用する

上記のような「当たり前」の対応がおこなわれず、サイバー攻撃を受け取り返しのつかない被害が発生するケースも多いのです。VPN機器を利用する際は、基本的な管理は徹底するようにしましょう。

多要素認証の導入

VPN用アカウントのID・パスワードが漏えいし、サイバー攻撃の深刻な被害に遭うケースがあとを絶ちません。こういった攻撃のリスクを軽減するためにも、多要素認証の導入が有効です。

多要素認証では、ID・パスワードの認証に加えて、生体認証やスマートフォンアプリによるワンタイムパスワードなどの認証を組み合わせます。これにより、たとえID・パスワードが漏えいしても、ただちにVPNへ侵入されるのを防げるのです。

従業員のセキュリティリテラシー見直し

サイバー攻撃を防ぐには、従業員のセキュリティリテラシーを見直すことも重要です。いくらサーバーのセキュリティが強固でも、リモートからVPNでアクセスをする従業員側に問題があれば攻撃は防げません。

- 簡単に推測できるようなパスワードは使わない

- セキュリティ的に不安があるフリーWi-Fiは使わない

- 不審なメールのリンクはクリックしない

といった基本的な対策を徹底するよう、定期的に周知したりセキュリティ研修をしたりすることが求められます。

まとめ

VPNは一度攻撃者に突破されると、あとは簡単に社内ネットワークへ自由に侵入されてしまいます。リモートワークでVPN利用者が急増する昨今では、VPNがサイバー攻撃の標的にされやすくなっている状況です。

その一方でVPN機器のセキュリティパッチ適用が遅れたり、パスワードが初期設定のままだったりすることも少なくありません。企業がVPNを安全に利用するためには、管理方法やセキュリティ対策を見直す必要があります。